OTP, Autenticación de Contraseña por SMS

Todos escuchamos historias como la filtración de LinkedIn. En 2016, supimos que más de 164 millones de contraseñas quedaron expuestas en 2012. La brecha se descubrió solo 4 años después de que fueran pirateadas cuando salió a la venta en la web oscura. Esto te hace pensar en las medidas de seguridad de tu computadora.

Con la autenticación SMS OTP, puede asegurar el acceso a cualquier herramienta en línea.

¿Qué es la autenticación de OTP?

La seguridad es un tema muy importante, especialmente cuando procesa información confidencial dentro de su empresa. El cibercrimen es muy común en estos días. Es por eso que usar la verificación de SMS OTP (one time password) o contraseña de un solo uso, podría ser una buena opción. Las OTP permiten una mayor seguridad dentro de una empresa, ya sea para proteger a sus clientes o empleados, para la protección de datos internos o externos, las contraseñas de un solo uso a través de SMS son una apuesta segura.

En AvisoVoz somos expertos en ayudarte a configurar tu OTP.

Si tú también quieres asegurar tu negocio y probar autenticación con contraseñas de un solo uso

¡No dudes en probar nuestra plataforma!

¿Por qué es segura una contraseña de un solo uso?

Una OTP de SMS es una capa de seguridad adicional. Es un método de autorización seguro donde se envía un código numérico a un número de teléfono móvil. Por ejemplo, se utiliza para verificar la identidad de un usuario cuando inicia sesión en línea o confirma una acción. Las contraseñas de un solo uso evitan el robo de identidad al garantizar que el nombre de usuario/contraseña no se puede usar dos veces. Mediante el uso de la autenticación OTP por SMS, se puede evitar el robo de identidad y la piratería de direcciones de correo electrónico.

Contraseñas seguras: ¿cuáles son las reglas comunes para establecerlas?

El truco de seguridad informática más conocido para asegurar el acceso a una red como tu intranet o una plataforma es con un usuario y una contraseña. Probablemente haya establecido reglas básicas para la creación de contraseñas para su empresa, como que la contraseña debe tener al menos 8 caracteres e incluir mayúsculas, minúsculas y caracteres especiales. Si has hecho esto, estás en el buen camino. Sin embargo, es posible que desee continuar leyendo para comprender las fallas de este tipo de contraseñas y cómo mejorar su seguridad.

Las contraseñas más largas son mejores para la seguridad informática

¿Sabía que la longitud es más importante que la complejidad de las contraseñas? Las contraseñas largas son más difíciles de piratear que las contraseñas complejas. ¿Por qué? Veamos esto con dos de los ataques más comunes a las contraseñas: ataques de fuerza bruta y ataques de diccionario.

Al realizar un ataque de fuerza bruta, el hacker simplemente probará las contraseñas al azar con una herramienta que creó para probar tantas posibilidades como sea posible. Una contraseña más larga significa que la herramienta necesita probar muchas más posibilidades antes de encontrar la que ha elegido. Es matemática simple. El ataque de diccionario consiste en probar todas las contraseñas de uso común, con la esperanza de que una coincida con su nombre de usuario. Las contraseñas más largas se usan con menos frecuencia y el riesgo de que puedan estar en uno de los diccionarios es mucho menor.

Use contraseñas únicas y cámbielas con frecuencia

La mayoría de los usuarios tienden a usar la misma contraseña en varios sitios web para recordarlos más fácilmente. Esto significa que algunos de sus compañeros de trabajo probablemente utilicen sus contraseñas profesionales para sus cuentas de redes sociales, su bandeja de entrada de correo electrónico, etc. Por lo tanto, si la contraseña se filtra desde otro sitio web con menos seguridad informática que la suya, el hacker que la encuentre tendrá acceso a toda la identidad en línea del usuario. Esta es una puerta abierta para iniciar sesión en otros sitios en los que el usuario tiene una cuenta, incluido el suyo. Para evitar la filtración de contraseñas, debe hacer que los usuarios las cambien al menos una vez cada 3 meses. Si el acceso que proporciona la contraseña contiene información muy sensible, esto debe ser inclusocon más frecuencia El uso de servicios de contraseña de un solo uso podría ser una solución efectiva.

Si cambia su contraseña regularmente, evita que los piratas informáticos tengan acceso a todos sus datos. Esto también significa que debe establecer restricciones para reutilizar las mismas contraseñas dentro de su empresa, de lo contrario, el usuario podría reutilizar una contraseña previamente pirateada, lo que le daría acceso nuevamente al hacker. Pero, incluso con una contraseña muy segura que se cambia con regularidad, un hacker puede encontrar una contraseña. Entonces, ¿cómo implementa las reglas de seguridad informática que protegen sus datos confidenciales ?

Utilice la autenticación OTP por SMS y la autenticación multifactor para mayor seguridad

Si procesa datos confidenciales, agregar una capa adicional de seguridad informática podría ser algo para usted. Con un servicio SMS OTP, validas la identidad de un usuario sin pasar por Internet. Esto le permite asegurarse de que el usuario es quien dice ser. Como todo el mundo tiene un teléfono inteligente hoy en día, la red móvil es la más fácil de usar para la seguridad informática.

Contraseña de un solo uso (OTP) para una mejor seguridad informática

Como su nombre lo explica, una contraseña de un solo uso es una contraseña que se puede usar una sola vez para iniciar sesión en un sistema. Son generados por un dispositivo que posee el usuario o se envían por SMS al usuario cuando intenta iniciar sesión. Luego, el usuario ingresa la contraseña recibida en el sitio web. Este sistema rápido y eficiente le permite asegurarse de que el usuario está autenticado.

Como puede imaginar, los piratas informáticos también podrían intentar ingresar al sistema de contraseñas de un solo uso e intentar averiguar las próximas contraseñas que se utilizarán. Por lo tanto, es importante aplicar varias medidas de seguridad al generar contraseñas. En primer lugar, la contraseña de un solo uso debe generarse aleatoriamente. Esto evitará que los piratas informáticos adivinen la próxima contraseña que generará el sistema en función de la lógica.

Además, como las contraseñas se utilizarán una sola vez, es importante limitar su validez en el tiempo. De esa manera, la contraseña no se puede usar después de que haya expirado su validez si ha sido pirateada. Finalmente, no almacene las contraseñas de un solo uso en ningún lado: el servidor de contraseñas también puede ser pirateado, haciendo que la capa de seguridad adicional sea inútil.

AvisoVoz proporciona una solución completa de contraseña de un solo uso a sus clientes. La contraseña de un solo uso se envía directamente al usuario, sin que se envíe a la propia empresa. De esa forma, si el servidor de autenticación de la empresa está comprometido, las contraseñas no lo estarán, ya que no se almacenan en los mismos servidores. Esto reduce enormemente el riesgo de que alguien externo tenga acceso a sus datos.

Autenticación multifactor para la mejor seguridad posible

Mejorar la seguridad informática mediante el uso de la red móvil es una buena manera de evitar problemas durante la autenticación. Pero, ¿qué pasa si el teléfono de un usuario es robado físicamente? Los datos aún podrían verse comprometidos. Entonces, para evitar esta situación, la mejor solución es implementar la autenticación multifactor.

La autenticación multifactor se basa en múltiples autenticaciones de la identidad del usuario. La regla básica es verificar algo que solo el usuario sabe y que es de su propiedad. Por lo tanto, podría implementar reglas para que cada usuario tenga una contraseña segura como se explicó anteriormente y combinar eso con una contraseña de un solo uso. De esa manera, verifica algo que el usuario sabe (su contraseña) y algo que posee (su teléfono inteligente). De hecho, para poder acceder a los datos, el hacker necesita tener acceso al consejo físico del usuario Y conocer su contraseña. Esto se vuelve casi imposible de hacer y lo más probable es que el pirata informático se traslade a un sitio web menos seguro.

¿En que sectores podemos implantar el OTP por SMS

COMERCIO Y ESTABLECIMIENTOS

AGRICULTURA Y GANADERÍA

COMERCIO ELECTRÓNICO

BIENES DE CONSUMO

INTERNET

CONSTRUCCIÓN

FINANZAS, SEGUROS Y BIENES INMUEBLES

METALURGIA Y ELECTRÓNICA

LOGÍSTICA Y TRANSPORTE

MEDIOS DE COMUNICACIÓN Y MARKETING

PRODUCTOS QUÍMICOS Y MATERIAS PRIMAS

SALUD E INDUSTRIA FARMACÉUTICA

TECNOLOGÍA Y TELECOMUNICACIONES

TURISMO Y HOSTELERÍA

VIDA

SERVICIOS

ENERGÍA Y MEDIO AMBIENTE

SOCIEDAD

Contáctanos

¿Necesita más información sobre OTP SMS Autenticación Contraseña??

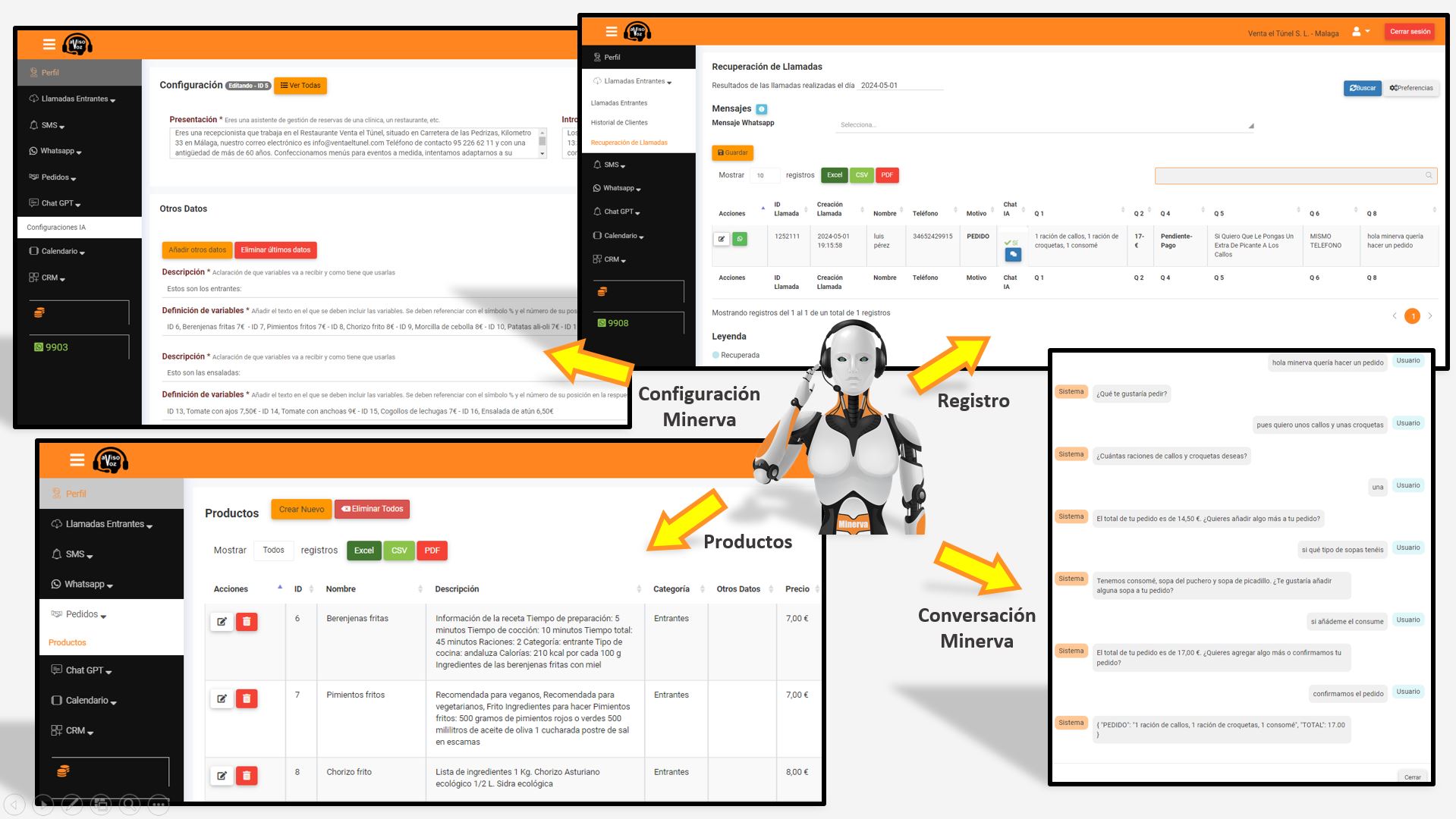

Somos expertos en RPA, Automatización de Procesos Robóticos Telefónicos para Llamadas Entrantes y Salientes.

Nuestros Clientes dicen:

AvisoVoz ha sido una de las incorporaciones más fuertes de importantes y efectivas que hemos tenido esta temporada en nuestro restaurante, porque teníamos un volumen de llamadas muy elevado y gracias a la ayuda de ellos, hemos logrado crear todo un diagrama para conducir todo el flujo de llamadas a través de mensajes automatizados para esté todo el mundo bien atendido y sin tener que estar respondiendo a tantas llamadas. Una de las cosas que más nos han gustado, era poder personalizar los los mensajes con nuestras voces, dado que otro tipo de voz no nos gustaba porque perdíamos como el contacto con el cliente, pero los pudímos personalizar todos. El servicio técnico excelente, porque cada vez que ha habido una pequeña incidencia han respondido súper rápido y la verdad que muy muy contentos con servicio.

Nuestra experiencia con AvisoVoz ha sido muy grata. Demostraron tener una gran agilidad y capacidad de resolución cuando acudimos a ellos, planteándonos soluciones adaptadas a las necesidades de nuestra campaña. En este caso, hablamos concretamente con Ángel de la ampliación de líneas de comunicación, el seguimiento y mantenimiento de las mismas, así como la medición de resultados. Sin duda, repetiremos!

Para nosotros empezar con el servicio de AvisoVoz supuso un cambio diferencial ya que nos ha aportado agilidad y la capacidad de poder controlar y recuperar las llamadas de nuestros pacientes, un volumen muy elevado de llamadas que sería imposible gestionar con herramientas tradicionales.

Con la gestión del robot inteligente de reservas de AvisoVoz, hemos agilizado el proceso del libro de reservas. Además de comprobar un aumento de un 30% en el numero de reservas que perdíamos en los horarios en los que los clientes llaman y no estamos en el restaurante para atender la reserva. Aconsejo a todos los negocios de hostelería implementar el sistema por su facilidad de manejo y rentabilidad en el aumento de numero de mesas.

Profesionales al 100%, solucionan cualquier problema en tiempo récord, lo cual es una ventaja para seguir operativo las 24 horas.

Desde el minuto uno que solicitamos el servicio el equipo de Aviso Voz estuvo muy disponible para la resolución de dudas y de incidencias. Felicitar especialmente a Víctor por su amabilidad y trato cercano con nosotras durante los meses de contratación de servicios.

Siempre tengo una lista de espera muy larga y solía tener muchas bajas sin avisar por el paciente el día de la consulta con lo que me hacía perder tiempo y dinero. Me vi en la obligación de buscar un sistema que me permitiera para que me ayudara a recomponer la agenda cubriendo los huecos libres.